Integración del sistema de puertas de torniquetes: Protocolos, Plataformas y cómo conectar todo

2026-04-11

Un libro independienteIntegración con el sistema de puertas de torniquetes El proyecto que se detiene en la puerta de hardware pierde completamente el sentido. El valor real de la puerta no es la barrera física, sino los datos que genera la barrera: ¿quién entró, cuando, Por qué carril, con qué credenciales, y si el evento fue autorizado o denegado. SinIntegración con el sistema de puertas de torniquetes En el ecosistema de software más amplio, Esos datos se quedan en un registro aislado del controlador que nadie lee, exporta a una hoja de cálculo que nadie actualiza, y no conecta nada que realmente haga funcionar el edificio. El objetivo de una obra bien ejecutadaIntegración con el sistema de puertas de torniquetes es un sistema conectado donde cada evento de puerta fluye automáticamente hacia las plataformas que lo necesitan — control de acceso, HR, Nóminas, Gestión de vídeo, y gestión de edificios — sin transferencia manual de datos en ningún momento.

Esta guía cubre los protocolos de comunicación que hacen posibles las conexiones de puerta a sistema, El ecosistema completo de plataformas al que puede conectarse una puerta de torniquetes, Nube vs. Compromisos en la arquitectura local, y las decisiones de integración que la mayoría de los compradores cometen mal a la primera.

¿Qué significa realmente la integración del sistema de puertas de torniquete??

Integración con el sistema de puertas de torniquetes es el proceso de conectar el controlador hardware de la puerta de torniquetes a una o más plataformas de software externas para que los eventos de la puerta, Permisos de acceso, y los datos de credenciales se mueven automáticamente entre sistemas.

En la capa de hardware, El controlador de puerta gestiona la operación física de la puerta — la lectura de credenciales, Verificación de la autorización, Apertura de la barrera, Eventos de tala. En la capa de software, Plataformas de control de acceso, Sistemas de RRHH, Software de asistencia, y los sistemas de gestión de vídeo consumen y actúan sobre esos datos de eventos. La integración conecta estas dos capas mediante un protocolo de comunicación o API — eliminando el intermediario humano que de otro modo tendría que transferir datos entre ellas.

Un ejemplo práctico: un empleado escanea su tarjeta RFID en la puerta. La puerta se abre. El controlador de acceso registra el evento con la marca de tiempo y el ID de la tarjeta. Ese evento actualiza automáticamente el sistema de asistencia de RRHH con un registro de fichaje. La plataforma de nóminas sincroniza los datos de asistencia al final del turno. El sistema de gestión de vídeo adjunta un clip de CCTV de 10 segundos al registro de eventos de entrada. Todo esto ocurre sin que nadie toque el teclado. Eso es lo queIntegración con el sistema de puertas de torniquetes realmente cumple con un despliegue bien configurado.

Para una visión general de las configuraciones disponibles de las puertas Ironman y sus capacidades de integración, elPuerta de torniquetes Página principal y elSoluciones para puertas de control de torniquetes de acceso La página cubre toda la gama de productos y plataformas.

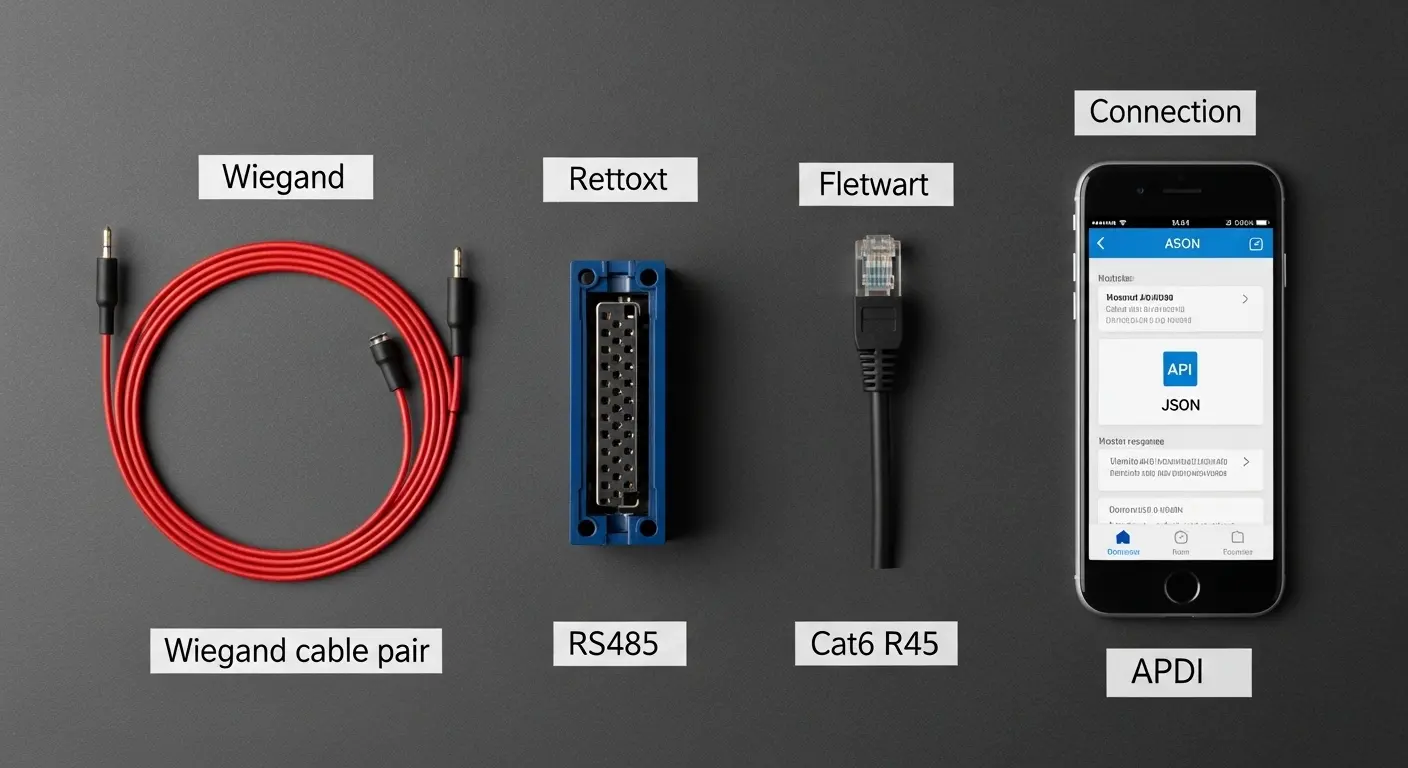

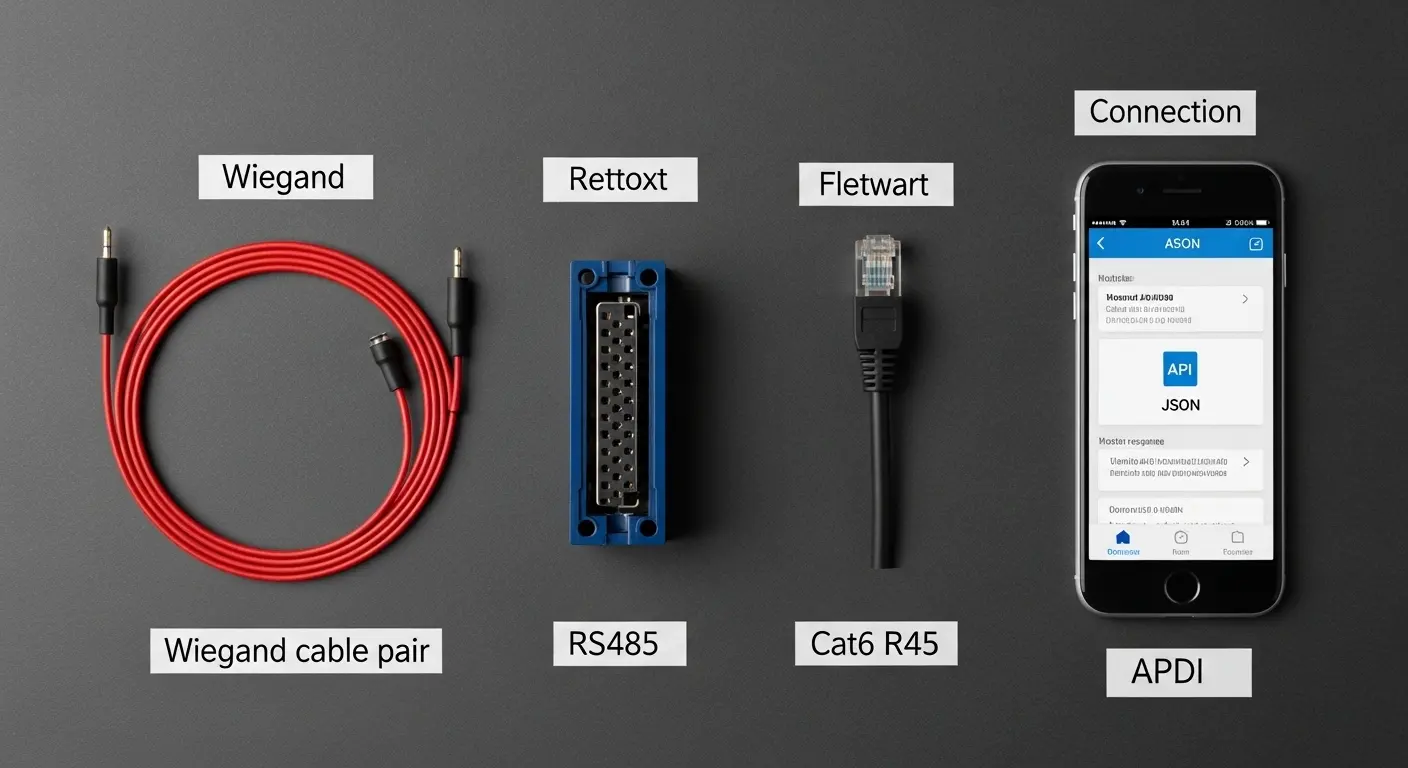

Protocolos de comunicación: La base de cada integración con el sistema de puertas de torniquetes

El protocolo de comunicación es el lenguaje que utiliza el controlador de puertas para comunicarse con sistemas externos. Elegir el protocolo equivocado para tu entorno crea problemas de compatibilidad que ninguna configuración de software puede solucionar.

Wiegand

Wiegand es el estándar heredado para la comunicación de control de acceso. La mayoría de los lectores de tarjetas RFID, Lectores biométricos, y los módulos de credenciales que producen Wiegand 26 o Wiegand 34 Formato. Wiegand es una respuesta sencilla, unidireccional, Señal de bajo voltaje — El lector envía datos de credenciales al controlador; El controlador envía una señal de relé de apertura o cierre de vuelta. No es un protocolo de red y no transporta metadatos más allá del ID de credencial.

Wiegand se adapta a entornos donde la infraestructura existente se construye alrededor de los paneles de control de acceso Wiegand, donde los tramos de cable son cortos (Menos de 150 m), y donde el requisito de integración es simplemente credencial a puerta. No soporta el intercambio de datos bidireccional, Gestión remota, o exportación nativa de datos de eventos.

RS485

RS485 es un protocolo diferencial de bus serial que soporta cables de hasta 1,200 Medidores y topología multidispositivo en un solo tramo de cable. Permite la comunicación bidireccional de datos entre controladores de puertas y sistemas de software, siendo la primera vía de actualización desde Wiegand para instalaciones que necesitan exportación de datos de eventos a software de asistencia o control de acceso.

La mayoría de los controladores de torniquetes con salida RS485 pueden enviar registros de eventos con marca de tiempo a una plataforma de gestión de asistencia o a un sistema de recursos humanos casi en tiempo real. Para entornos industriales, Instalaciones de fabricación, y cualquier despliegue con largos cables entre la puerta y la sala de control, RS485 es el protocolo de integración práctico.

TCP/IP

La conexión de red TCP/IP convierte el controlador de puertas en un dispositivo en red. Cada controlador recibe una dirección IP, se conecta a la LAN o WAN del edificio, y se comunica con el servidor de control de acceso o la plataforma en la nube utilizando la infraestructura de red existente del edificio. No se requiere cableado adicional de señal más allá de una conexión estándar de red Cat5e o Cat6 al armario de la puerta.

La integración TCP/IP soporta datos bidireccionales a alta velocidad — actualizaciones de permisos en tiempo real enviadas a la puerta, Registros de eventos extraídos al servidor, Gestión remota de puertas desde cualquier ubicación de la red. Para despliegues multisitio y sistemas conectados a la nube, TCP/IP es el método estándar de conexión.

Open API / REST API

La integración con la API abierta permite al sistema de puertas intercambiar datos con cualquier plataforma de terceros que soporte llamadas a la API REST — sistemas de RRHH, Software de nóminas, Plataformas de gestión de visitantes, Sistemas de gestión de edificios, y aplicaciones personalizadas internas. El middleware de control de acceso o controlador en la nube expone endpoints API que plataformas externas llaman para enviar actualizaciones de credenciales o extraer registros de eventos.

Para entornos empresariales donde la puerta de torniquetes debe conectarse a sistemas ERP, Plataformas de gestión de la fuerza laboral, o aplicaciones personalizadas, open API es el único protocolo que permite este nivel de flexibilidad en la integración. ElPuerta de torniquetes basada en la nube plataforma utiliza TCP/IP y arquitectura abierta de API para soportar conexiones a plataformas de terceros sin requisitos de middleware propietario.

Comparación de protocolos

| Protocolo | Distribución | Dirección | Velocidad | Mejor para |

|---|---|---|---|---|

| Wiegand | Bajo 150 m | Un solo sentido | Bajo | Paneles de control de acceso heredados |

| RS485 | Hasta 1.200 m | De dos vías | Moderado | Sistemas de asistencia, fábricas |

| TCP/IP | Alcance de la red | De dos vías | Alto | Multi-sitio, nube, Enterprise |

| Open API | Alcance de la red | De dos vías | Alto | ERP, HR, Plataformas personalizadas |

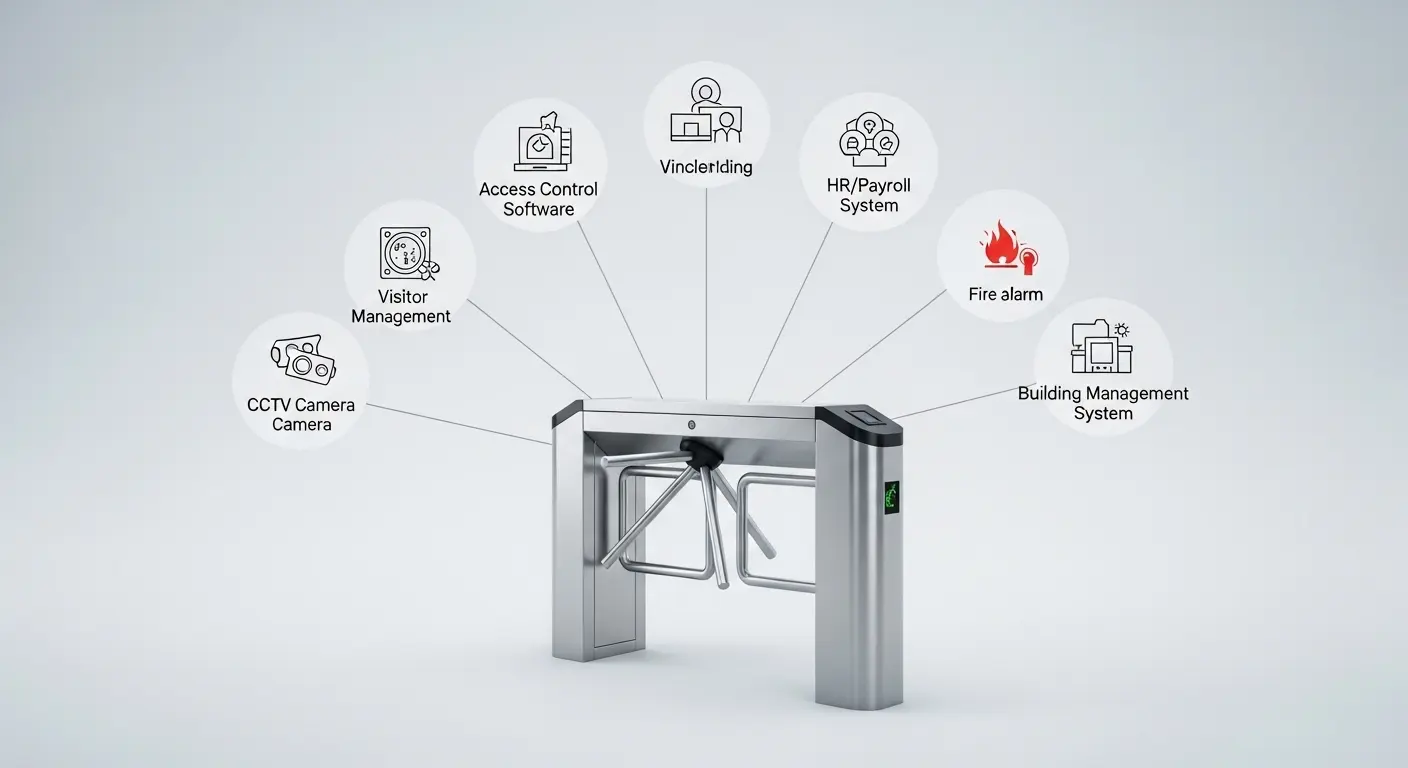

El ecosistema completo de integración: ¿A qué se puede conectar una puerta de torniquete??

Un bien especificadoIntegración con el sistema de puertas de torniquetes se conecta a algo más que un panel de control de acceso. Aquí tienes el ecosistema completo — y lo que cada conexión aporta en la práctica.

Software de Control de Acceso

La capa de integración central. La plataforma de control de acceso contiene la base de datos de credenciales, Reglas de permiso, Definiciones de acceso a zonas, y horarios. El controlador de puerta recibe datos de permisos de la plataforma y devuelve los registros de eventos de entrada. Cuando se revoca el acceso de un empleado en la plataforma, El cambio se propaga inmediatamente a todas las puertas conectadas — no se requiere recogida física de credenciales.

Sistemas de RRHH y Nóminas

Los eventos de entrada y salida de torniquetes son registros de asistencia con marca temporal. Con conexión RS485 o TCP/IP, estos eventos se exportan automáticamente a software de gestión de asistencia y luego a plataformas de RRHH y nóminas. Los horarios de inicio y fin de turno se confirman mediante eventos reales de escaneo de puerta — eliminando el golpe de compañero, Entradas estimadas en tiempo, y reconciliación manual de hojas de horas. ElPuerta de torniquetes con código de barras apoya eventos de credenciales basados en QR que alimentan el mismo flujo de trabajo de exportación de asistencia para poblaciones de visitantes y contratistas junto con eventos RFID para el personal.

Sistemas de Gestión de Visitantes (VMS)

El VMS genera credenciales temporales de visitante, los entrega por correo electrónico o SMS, y envía datos de autorización de credenciales al controlador de puertas mediante API. A la llegada de los visitantes, la puerta verifica la credencial frente a la autorización VMS en tiempo real, Registra el récord de visitas, y activa el VMS para marcar la visita como activa. En la salida, El escaneo de salida marca la visita como completada y desactiva automáticamente la credencial.

Videovigilancia (CCTV/VMS)

La integración de vídeo adjunta un breve clip de cámara a cada registro de evento de la puerta — el 5 Para 10 segundos de metraje correspondientes al momento exacto de un escaneo de credenciales. Cuando un equipo de seguridad revisa un evento de entrada marcado, El clip de cámara está vinculado directamente en el registro de eventos, eliminando la necesidad de revisar horas de grabaciones de CCTV sin vinculación para encontrar el momento relevante. Para entornos de alta seguridad, Este registro de evento vinculado más vídeo es una capacidad importante de auditoría e investigación de incidentes.

Sistemas de alarma y emergencia contra incendios

La integración de la alarma de incendios abre todas las barreras de la puerta automáticamente al activarse la alarma de incendios, eliminando cualquier obstáculo físico de las rutas de evacuación de emergencia. Este es un requisito de seguridad innegociable en la mayoría de las jurisdicciones. El controlador de la puerta monitoriza una señal de relé de contacto seco procedente del panel de alarma de incendios; Al activar la alarma, El relé activa todas las puertas conectadas en modo de paso libre o abierto, independientemente del estatus de credencial. El modo de emergencia debe probarse durante la puesta en marcha e incluirse en el ciclo regular de pruebas de seguridad contra incendios del sitio.

Sistemas de gestión de edificios (BMS)

La conexión BMS permite que los datos de ocupación de las puertas de torniquetes alimenten decisiones de gestión del edificio en tiempo real — activación de zonas HVAC basándose en la ocupación confirmada, Control de iluminación por suelo, y gestión energética por real vs. Nivel de ocupación programada. Para grandes campus corporativos y edificios gubernamentales, Los datos de puertas conectadas por BMS sustituyen los modelos estimados de ocupación por eventos reales contados de entrada y salida.

Arquitectura de integración en la nube vs en las instalaciones

Esta decisión determina cómo se comporta el sistema de integración durante las interrupciones de red, Cómo se gestionan las credenciales en múltiples sitios, y cómo es el coste total de la infraestructura de TI a lo largo del tiempo.

Arquitectura on-premise Almacena la base de datos de control de acceso, Registros de eventos, y plataforma de gestión de credenciales en un servidor local dentro de la instalación. Los controladores de puerta se conectan al servidor local vía TCP/IP o RS485. Los sistemas locales operan de forma independiente durante caídas de internet: la verificación de credenciales utiliza la base de datos almacenada en caché local, no una conexión remota en la nube. Para instalaciones con requisitos estrictos de soberanía de datos, Entornos clasificados, o infraestructuras de internet poco fiables, La arquitectura on-premise es la especificación correcta. La limitación es que la gestión remota, Sincronización multisitio, y las conexiones API de terceros requieren inversión adicional en infraestructura.

Arquitectura de la nube aloja la plataforma de control de acceso en un servidor remoto en la nube. Los controladores de puerta se conectan vía TCP/IP y se comunican con la plataforma en la nube a través de internet. Gestión de credenciales, Registro de eventos, y la configuración del sistema son accesibles desde cualquier dispositivo con un navegador. Los despliegues multi-sitio comparten una única plataforma de gestión — un único panel de control para 50 Ubicaciones en tres países. Las conexiones de API de terceros a RRHH y software de nóminas suelen ser más sencillas en la arquitectura en la nube porque el endpoint de la API es una URL estable en la nube en lugar de una IP local de servidor.

La limitación es la dependencia de la red. Un controlador de puerta que depende de una conexión en la nube en vivo para cada verificación de credenciales falla en caso de interrupción de red a menos que el controlador mantenga una caché local de credenciales como respaldo. Confirma el comportamiento de conmutación por error de cualquier sistema de puertas conectado a la nube antes de especificarlo para un entorno donde la fiabilidad de la red no está garantizada.

Arquitectura híbrida Ejecuta una caché local del controlador para la verificación infalible de credenciales junto con la sincronización en la nube para gestión e informes. Esta es la arquitectura más práctica para la mayoría de los despliegues empresariales multi-sitio — resiliencia local para operaciones de puertas, Comodidad en la nube para la gestión e integración. El Hombre de HierroPuerta de torniquetes basada en la nube La plataforma soporta arquitectura híbrida con conmutación local de caché y sincronización de credenciales gestionada en la nube.

Lógica anti-retorno en sistemas de puertas integradas

La anti-repaso es una de las funciones de integración más frecuentemente mencionadas — y una de las menos comprendidas por los compradores primerizos.

Anti-devolución impide que una credencial se utilice para entrar en una zona en la que el sistema crea que el titular ya ha entrado — sin un registro de salida intermedio. En términos prácticos: un empleado entra por la puerta A con su tarjeta. Un compañero pide prestada la tarjeta para entrar por la puerta B. El sistema sabe que la Tarjeta X ya está dentro de la Zona 1 y no ha salido. La puerta B niega el segundo intento de entrada en esa tarjeta, porque el sistema muestra la Carta X como ya dentro.

Fuerte anti-pasada denega el intento de entrada con una alarma de puerta. El usuario debe contactar con seguridad o utilizar un proceso de autoliberación para restablecer el registro.

Anti-retroceso suave Registra el evento anti-passback y alerta al panel de gestión, pero sigue abriendo la puerta. Esto se adapta a entornos donde la aplicación de la ley no debe bloquear físicamente el movimiento — hospitales e instalaciones públicas donde bloquear el acceso podría suponer un riesgo para la seguridad — pero donde el registro de la anomalía aún debe ser capturado para fines de auditoría.

Reinicio anti-retorno basado en el tiempo Borra el registro de estado de entrada/salida de todas las credenciales en un intervalo definido — medianoche todos los días, por ejemplo. Esto previene anomalías heredadas (un empleado que salió por una puerta de emergencia sin vigilancia) de bloquear permanentemente una credencial sin requerir intervención manual de TI.

Gestión de integración de compuertas de torniquetes multi-sitio

Para organizaciones con múltiples sedes — campus corporativos, Departamentos gubernamentales, Facultades universitarias, o cadenas minoristas —Integración con el sistema de puertas de torniquetes Across Locations requiere una capa de gestión centralizada que gestione la sincronización de credenciales, Agregación de registros de eventos, y alertar el enrutamiento a través de todos los sitios desde una única interfaz.

En una arquitectura multisitio, cada controlador de puerta se conecta a la plataforma central de control de acceso vía TCP/IP. Cambios en las credenciales realizados en la plataforma central — nuevas inscripciones de personal, Actualizaciones de permisos, salidas — propagarse a todos los sitios conectados simultáneamente. Un miembro del personal incorporado al sistema en una ciudad está autorizado en todos los sitios conectados en cuestión de segundos tras la confirmación de inscripción.

Los registros de eventos de todos los sitios se consolidan en la plataforma central, lo que permite ver un registro completo de movimiento de cualquier individuo en todas las ubicaciones en un solo informe, sin consultar cada controlador de sitio por separado.

El enrutamiento de alertas a gran escala requiere reglas de escalada definidas: qué eventos generan alertas inmediatas, que se registran para revisión diaria, y que desencadenan la respuesta de seguridad física. Sin reglas definidas, Una instalación multi-sitio genera más alertas de las que cualquier equipo puede procesar de forma significativa, lo que debilita el valor de auditoría del sistema integrado.

ElPuerta de control de acceso al campus y laPuerta de acceso a instalaciones gubernamentales ambos soportan conectividad TCP/IP multi-sitio y gestión centralizada para organizaciones que gestionan múltiples puntos de entrada a través de ubicaciones físicas distribuidas.

Donde la integración con el sistema de puertas de torniquete ofrece más valor

Gobierno e instalaciones seguras

Los edificios gubernamentales requieren el registro de eventos de acceso más riguroso, Aplicación de la zona, y capacidad de auditoría de rastros de cualquier tipo de despliegue.Integración con el sistema de puertas de torniquetes con las plataformas de RRHH y gestión de seguridad del centro gubernamental garantiza que cada entrada acreditada esté vinculada a una identidad verificada, que acceden a Windows coinciden con los registros de citas o empleo, y que cada evento se registre según el estándar requerido por las auditorías de cumplimiento. ElPuerta de torniquetes para edificios gubernamentales y laPuerta de acceso a instalaciones gubernamentales Ambos soportan la pila completa de integración necesaria para el despliegue de nivel de cumplimiento.

Campus corporativos

Los grandes campus corporativos gestionan cientos o miles de movimientos diarios de personal en múltiples puntos de entrada, Plantas, y zonas.Integración con el sistema de puertas de torniquetes con la plataforma de RRHH automatiza el seguimiento de asistencia en todo el campus — confirmaciones de turno, Cumplimiento de acceso a zonas, y los registros de salidas fluyen todos al sistema de nóminas sin intervención manual. La integración de BMS traduce los datos confirmados de ocupación en controles de HVAC e iluminación — reduciendo el consumo energético en alas desocupadas sin depender de horarios.

Estudio de caso: Despliegue del vestíbulo de la Puerta de Velocidad de los Países Bajos

El Hombre de HierroVestíbulo del edificio del torniquete de la puerta de velocidad de los Países Bajos El estudio de caso muestra cómo el hardware de la puerta de velocidad se conecta a una plataforma de control de acceso multiinquilino en un edificio comercial europeo, donde se cumple con el RGPD, Gestión de credenciales multi-inquilino, y los informes de ocupación en tiempo real se requieren simultáneamente desde el mismo sistema de compuertas. Este ejemplo de despliegue refleja el alcance típico de integración empresarial para un edificio comercial moderno en una jurisdicción sujeta al RGPD.

Para toda la gama de entornos donde se despliegan sistemas de compuertas integrados, elResumen de soluciones cubre configuraciones de integración específicas de sectores.

RGPD y cumplimiento de datos en sistemas de puertas integrados

CuandoIntegración con el sistema de puertas de torniquetes conecta datos de eventos de puerta con plataformas de RRHH, Sistemas de asistencia, y bases de datos de gestión de visitantes, crea una cadena de procesamiento de datos personales que entra dentro del artículo del RGPD 5 y Artículo 6 requisitos en despliegues bajo jurisdicción de la UE.

Cada registro de eventos de entrada que contenga un ID de credencial identificable, Nombre, o la referencia biométrica es información personal. La base legal para el procesamiento de estos datos —normalmente interés legítimo para la gestión de acceso de empleados o consentimiento explícito para credenciales biométricas— debe documentarse antes de que el sistema recopile datos, No después.

Las reglas de retención de datos deben definir cuánto tiempo se mantienen los registros de eventos de la puerta, ¿Qué ocurre con los registros de asistencia tras el final de una relación laboral?, y cómo los registros de visitas de visitantes se anonimizan o eliminan al final del periodo de retención definido. La mayoría de las necesidades operativas se satisfacen mediante un registro de eventos de 90 días para auditorías de control de acceso y una retención de 12 meses para los registros de asistencia vinculados al cumplimiento de nóminas. Cualquier retención más allá de este periodo requiere una justificación documentada.

Para sistemas integrados que exportan datos de eventos a plataformas externas de RRHH o nóminas, un acuerdo de procesamiento de datos entre el responsable del tratamiento de datos (El operador de la instalación) y el procesador de datos (el proveedor de software de RRHH) es obligatorio según el artículo del RGPD 28. Esto debe estar establecido antes de que se active la conexión API y comiencen a fluir datos.

Errores comunes en la integración y cómo evitarlos

Especificar un protocolo sin comprobar la compatibilidad del controlador. Una integración especificada por TCP/IP que llega al lugar y descubre que el controlador de puerta solo soporta Wiegand requiere una compra no planificada del convertidor y un retraso en la puesta en marcha. Confirma el soporte del protocolo a nivel de controlador de puerta — no solo a nivel de plataforma de control de acceso — antes de finalizar la especificación.

No probar la conexión API bajo volúmenes de eventos realistas. Una integración API que funciona perfectamente en 5 falla los eventos por segundo bajo la 50 Para 100 Eventos simultáneos por segundo que genera un pico matutino con varios carriles. Prueba de carga de toda la cadena de integración bajo tráfico simulado de picos antes de entregar el sistema al cliente.

Construir reglas anti-retorno sin definir flujos de trabajo de excepción. Proceso anti-passback sin excepción definida — para salidas de puertas de emergencia, Reinicios del sistema, y anulaciones manuales — crea credenciales bloqueadas que requieren intervención de TI para reiniciarse. Define el flujo de trabajo de las excepciones antes de la puesta en marcha y proporciona al personal de seguridad la autoridad y las herramientas para resolver anomalías de retorno de paso sin abrir un ticket de TI.

Conexión de datos de puertas a plataformas de RRHH sin documentación del RGPD. Los datos iniciales fluyen entre el controlador de compuertas y un sistema de recursos humanos antes de documentar la base legal, Acuerdo de Procesamiento de Datos, y la política de retención genera exposición retroactiva al cumplimiento. Completa la documentación del RGPD antes de que se active la primera llamada a la API.

No planificar la latencia de sincronización de credenciales entre sitios. En despliegues multi-sede, Una revocación de credencial debe propagarse a todas las puertas conectadas antes de que el antiguo titular pueda intentar acceder. La ventana de sincronización — normalmente segundos para sistemas en la nube, Posibles minutos para montajes multi-sede locales — deben entenderse e incluirse en el proceso de salida. Un empleado despedido que aún puede registrarse durante una ventana de sincronización de 10 minutos representa un riesgo real de acceso en entornos de alta seguridad.

Preguntas más frecuentes: Integración del sistema de puertas de torniquetes

¿Qué es la integración con el sistema de puertas de torniquete??

Integración con el sistema de puertas de torniquetes es el proceso de conectar el controlador hardware de una puerta de torniquetes a plataformas de software externas — como el software de control de acceso, Sistemas de RRHH y nóminas, Plataformas de gestión de visitantes, videovigilancia, y sistemas de gestión de edificios — para que los eventos de la puerta, Datos de credenciales, y los permisos de acceso se mueven automáticamente entre sistemas sin transferencia manual de datos. La conexión se ejecuta a través de un protocolo de comunicación (Wiegand, RS485, TCP/IP) o una API abierta, dependiendo de la plataforma y la infraestructura.

¿Qué protocolos de comunicación utiliza una puerta de torniquetes para la integración del sistema??

Los cuatro protocolos principales son Wiegand (Legado, Un solo sentido, Tramos cortos de cable), RS485 (Doble vía, Largos tramos de cable, Exportación del sistema de asistencia), TCP/IP (Conectado a la red, Integración en la nube y la empresa), y API/API REST abierta (conexión flexible a plataformas de terceros para RRHH, ERP, y sistemas personalizados). El protocolo correcto depende de la longitud del cable, Infraestructura existente, Plataformas objetivo de integración, y si el sistema debe operar de forma independiente durante cortes de red.

¿Puede integrarse una puerta de torniquetes con el software de RRHH y nóminas??

Sí. Una puerta de torniquetes con salida RS485 o TCP/IP exporta eventos de entrada y salida con marca temporal al software de gestión de asistencia, que se sincroniza con las plataformas de RRHH y nóminas en intervalos definidos. Esto elimina la introducción manual de la hoja de horas, confirma la asistencia real al turno en función de las horas programadas, y elimina el riesgo de golpes de compañero. La mayoría de las plataformas estándar de HRM y nóminas aceptan datos de asistencia mediante exportación serial RS485 o conexión API TCP/IP. La integración se configura durante la puesta en marcha y no requiere transferencia manual de datos una vez en funcionamiento.

¿Qué es el anti-retorno en un sistema de puertas de torniquete??

El anti-passback es una regla lógica en el sistema de control de acceso que impide que una credencial se utilice para entrar en una zona en la que ya está registrada — sin un registro de salida intermedio. Impide el intercambio de credenciales entre usuarios. El anti-retorno duro niega la entrada y lanza una alerta. El anti-devolución suave registra el evento y alerta al panel de control, pero aún así abre la puerta. El anti-passback basado en tiempo reinicia los registros de estado de entrada/salida a un intervalo definido para evitar que anomalías heredadas bloqueen permanentemente las credenciales.

¿Debería una integración con el sistema de puertas de torniquetes usar arquitectura en la nube o local??

La arquitectura en la nube se adapta a despliegues multisitio, Requisitos de gestión remota, y entornos donde las conexiones de API de terceros a plataformas de RRHH y nóminas son una prioridad. La arquitectura on-premise se adapta a las instalaciones con requisitos de soberanía de datos, Entornos clasificados, o infraestructuras de internet poco fiables donde la conmutación local por error no es negociable. La arquitectura híbrida — caché local para failover operativo más sincronización en la nube para la gestión — es la opción más práctica para despliegues multi-sitio empresariales que requieren tanto resiliencia como gestión remota.